過去幾個月,一連串勒索軟體攻擊(包括WannaCry、NotPetya和LeakerLocke)肆虐全球,致使醫院、汽車製造商、電信公司、銀行和眾多企業網絡崩潰,業務和生產遭到嚴重破壞,而網絡犯罪分子卻從中牟取巨額利益。事實上,在WannaCry和NotPetya爆發之前,臭名昭著的全盤加密勒索軟體Locky去年也在全球掀起波瀾。

本週二,勒索軟件Locky帶著更具破壞性的新變種Asasin又回來了,使用擴展名.asasin加密文件。

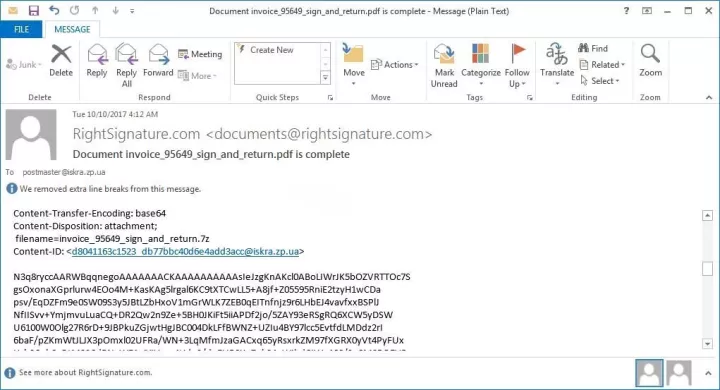

目前,此變種正通過垃圾電子郵件進行分發,電子郵件主題類似於 “文件invoice_95649_sign_and_return.pdf已完成”。發件人顯示為“RightSignature”,發件地址為“document@rightsignature.com”。

值得慶幸的是,這些分發垃圾郵件的人員似乎不太會正確添加附件,這導致大多數收件人無法正常看到這些附加。許多郵件中的附件都只是顯示為下面圖片中所示的一組base64編碼文本,而沒有真實的文件被添加到附件中。

此外,即使在少數郵件中看到了正常的附件,也是一些.7zip或.7z文件,這也導致很多沒有安裝解壓軟體的收件人無法打開它們。

當然,值得注意的是,這些.7zip或.7z文件中包含了VBS文件。當VBS文件被執行時,將會從遠程站點下載Asasin的可執行文件並執行。

Asasin和之前ykcol之間並沒有什麼太大的區別。最大的變化是, Asasin在加密文件時,它會修改文件名並追加.asasin擴展,而不是.ykcol。當重命名文件時,它使用格式[first_8_hexadecimal_chars_of_id] - [next_4_hexadecimal_chars_of_id] - [next_4_hexadecimal_chars_of_id] - [4_hexadecimal_chars] - [12_hexadecimal_chars] .asasin。

這意味著文件名為1.png 的文件在被加密後,其文件名將變更為E87091F1-D24A-922B-00F6B112-72BB7EA6EADF.asasin。

當Asasin完成對計算機文件的加密後,它會刪除下載的可執行文件。然後,會顯示一個贖金票據,提供有關如何支付贖金的信息。這些贖金票據的名稱也已經更改為 asasin.htm和asasin.bmp,贖金金額依舊為25 比特幣(約值1.2美元 )。

與ykcol剛被發佈出來時一樣,短期內都不會有解密. asasin文件的方法。恢復加密文件唯一的方法是通過文件備份,或者是你足夠幸運能夠通過卷影副本恢復成功。Asasin同樣也會試圖刪除卷影副本,但在極少數情況下,由於某種原因Asasin的這個操作也存在失敗的概率。如果你沒有可行的文件備份,卷影副本依舊會是你恢復加密文件的最後手段。 |