|

Sodinokibi勒索軟體瞄準政務系統,爆發趨勢上升

江民科技

20190723

近期,江民赤豹網路安全實驗室監測到Sodinokibi勒索軟體感染事件呈上升趨勢。Sodinokibi勒索病毒首先出現於2019年4月底,早期使用web服務相關漏洞傳播。近期發現,Sodinokibi勒索病毒會偽裝成稅務單位、司法機構,使用釣魚欺詐郵件來傳播,感染後使用RSA+salsa20演算法加密電腦上的重要文件,影響用戶業務運行。

早在今年6月初,GandCrab勒索病毒製造者就在俄語論壇中發佈“退休”聲明,聲稱在2018年中通過GandCrab勒索病毒勒索超過20億美元(約134億人民幣)的贖金,鼓勵更多的惡意攻擊者加入勒索行動,而Sodinokibi在GandCrab勒索病毒“退休”前的一個月被第一次發現,其代碼中多項特徵與GandCrab類似,被認為是GandCrab勒索軟體的“繼承者”。

江民防毒軟體已經能夠查殺最新病毒樣本

1 惡意程式碼介紹

Sodinokibi勒索病毒,又常常被稱為Sodin、REvil,儘管從發現第一個版本至今才不到3個月時間,該勒索病毒的知名度已經非常高了,因為它與剛剛退休不久的GandCrab勒索軟體有著極強的關聯。

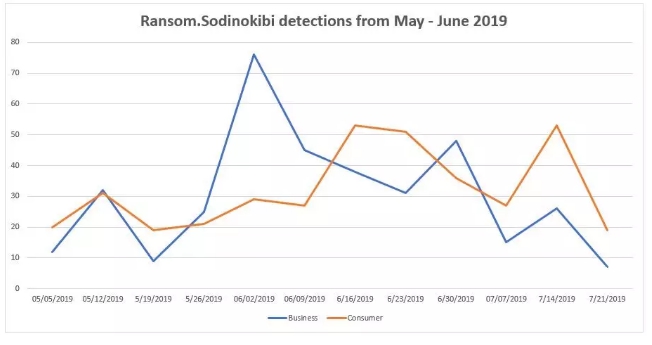

如同GandCrab一樣,Sodinokibi也採用勒索軟體即服務(RaaS)的形式進行分發傳播,從技術上看Sodinokibi比GandCrab更加先進。根據網際網路中的資料顯示,自從GandCrab勒索軟體在5月宣佈徹底退出後,Sodinokibi勒索軟體在六、七月中旬的感染數量明顯上升,可以預見這個趨勢在未來可能會更加嚴重。

2

惡意程式碼危害

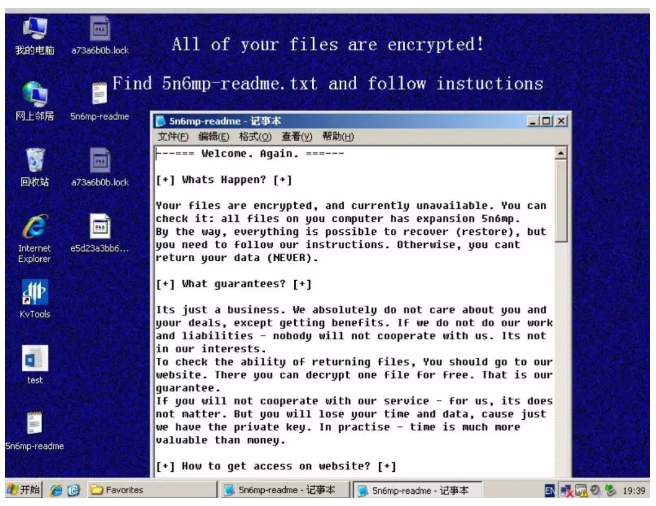

使用RSA+salsa20演算法加密電腦上的重要檔案,使工作資料無法使用。

3

惡意程式碼傳播方式

1). 通過Oracle WebLogic、Apache Struts2漏洞進行傳播;

2). 通過偽裝成合法軟體誘導使用者下載運行傳播;

3). 通過垃圾郵件和惡意連結進行傳播;

4). 通過遠端RDP、SSH弱口令爆破進行傳播。

4

惡意程式碼分析

詳情見《sodinokibi勒索病毒分析報告》

http://www.jiangmin.com/download/Sodinokibi.pdf

5

處理方案

1). 對重要的資料檔案定期進行異地備份;

2). 不要點擊來源不明的郵件以及附件;

3). 重新命名vssadmin.exe進程,防止勒索病毒利用它一次性清除檔案的卷影副本;

4). Weblogic、Apache Struts2等伺服器元件及時安裝安全補丁,更新到最新版本;

5). 使用長度大於10位元的複雜密碼,禁用GUEST來賓帳戶。

6). 儘量不要使用區域網路共用,或把共用磁碟設置為唯讀屬性,不允許區域網路使用者改寫檔案。

7). 關閉不必要的埠,如:445、135、139、3389等。

8). 安裝江民防毒軟體。

> |